J1939 & Sécurité Fonctionnelle

trait de séparation

Temps de lecture : 5 minutes

Les véhicules routiers commerciaux, les véhicules tout-terrain et les machines de construction utilisent souvent des couches d'application basées sur J1939. Pour répondre à la demande croissante en matière de sécurité fonctionnelle, la SAE a développé des protocoles dédiés pour CAN CC (classique) et CAN FD : J1939-76 et J1939-77 respectivement.

J1939-76 et J1939-77

Cet article aborde les deux normes SAE J1939 pour les communications fonctionnellement sûres sur CAN CC (SAE J1939-76) et CAN FD (SAE J1939-77).

- Pour le SAE J1939-76, il décrit l'approche de jumelage du Safety Header Message (SHM) et du Safety Data Message (SDM) utilisée pour communiquer les données de sécurité d'une application de sécurité productrice à une application de sécurité consommatrice. En outre, il détaille les caractéristiques de la version originale publiée en 2020 et énumère les insuffisances de cette version. Enfin, il détaille les caractéristiques de la version révisée en cours de développement qui comblent ces lacunes.

- Pour le SAE J1939-77, l'article décrit l'utilisation de l'espace alloué aux informations de garantie de la sécurité fonctionnelle dans les protocoles Multi-PG et FD Transport pour communiquer les données de sécurité d'une application de sécurité productrice à une application de sécurité consommatrice. En outre, il décrit les trois profils en cours de développement qui sont adaptés à différents besoins systémiques tout en répondant aux exigences de sécurité fonctionnelle.

IEC 61784-3 : Principes de communication pertinents pour la sécurité

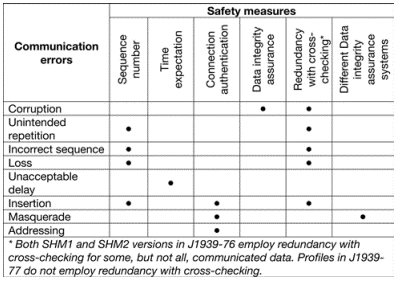

La norme IEC 61784-3 définit divers types d'erreurs de communication pouvant se produire :

Des mesures de sécurité sont définies pour détecter de telles erreurs afin d'atteindre le niveau de sécurité fonctionnelle désiré :

- Corruption : Transformation inattendue et indésirable d'un message.

- Répétition involontaire : Répétition inattendue et indésirable d'un message.

- Séquence incorrecte : Communication des messages dans un ordre incorrect.

- Perte : Échec de la réception d'un message transmis.

- Délai inacceptable : Réception d'un message hors de la fenêtre de temps permise.

- Insertion : Réception d'un message provenant d'une source inattendue ou inconnue.

- Mascarade : Traitement involontaire d'un message d'une source non sécurisée comme s'il provenait d'une source sécurisée.

- Adressage : Livraison d'un message au mauvais destinataire.

Des mesures de sécurité sont définies pour détecter de telles erreurs afin d'atteindre le niveau de sécurité fonctionnelle désiré :

- Numéros de séquence : Identifient la position d'un message par rapport aux autres messages dans le même flux.

- Attentes de temps : Surveillance de l'intervalle de temps entre deux messages consécutifs.

- Authentification de connexion : Identifiants uniques pour les participants liés à la sécurité.

- Assurance de l'intégrité des données : Ajout de données redondantes pour détecter la corruption.

- Redondance avec vérification croisée : Communication des données de sécurité dans des instances séparées.

Le tableau 1 décrit la couverture de diverses erreurs de communication par les mesures de sécurité employées dans les normes J1939-76 et J1939-77.

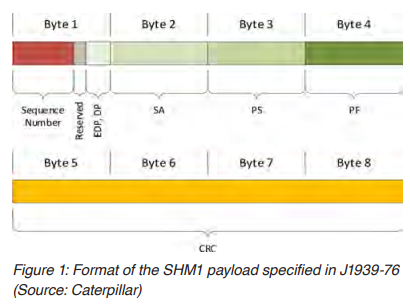

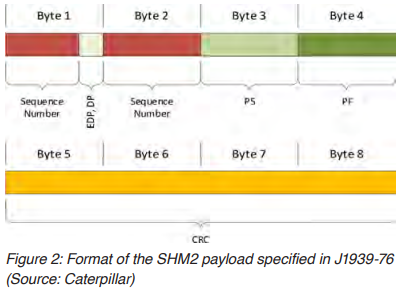

J1939-76 : Deux versions du Safety Data Group (SDG)

Le J1939-76 spécifie deux versions de support de sécurité fonctionnelle pour les groupes de paramètres (PG) dont la taille des charges utiles de données varie de 1 à 8 octets. Les deux versions utilisent un Safety Data Group (SDG), constitué d'un Safety Header Message (SHM1 ou SHM2) et d'un Safety Data Message (SDM), pour communiquer les données de sécurité d'un producteur à un consommateur. Le SDM contient les données de paramètres de sécurité, tandis que le SHM contient des informations supplémentaires d'assurance de la sécurité fonctionnelle.

Version SHM1

Version SHM2

- Avantages :

- Utilise un CRC-32K/10 avec une grande distance de Hamming.

- Peut être déployé sur les communications J1939-21 et J1939-22.

- Inconvénients :

- La couverture CRC ne concerne que les données du SDM.

- Nombre de séquence de 5 bits.

- Double la bande passante nécessaire.

- Contraintes de synchronisation complexes.

- Avantages :

- Couverture CRC inclut les champs PGN, DA, SA et le numéro de séquence.

- Nombre de séquence de 14 bits.

- Déployable sur J1939-21 et J1939-22.

- Inconvénients :

- Utilise un CRC-32K/9 avec une distance de Hamming légèrement plus petite.

- Double la bande passante nécessaire.

- Contraintes de synchronisation complexes.

J1939-77 : Trois profils

Le J1939-77 spécifie trois profils pour le support de la sécurité fonctionnelle en utilisant les protocoles Multi-PG et FD Transport sur CAN FD. Ces profils supportent des PG dont les charges utiles de données varient de 0 à 65526 octets.

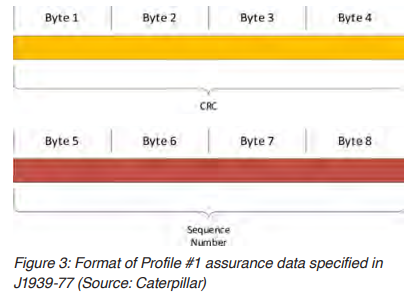

Profil #1

Profil #2

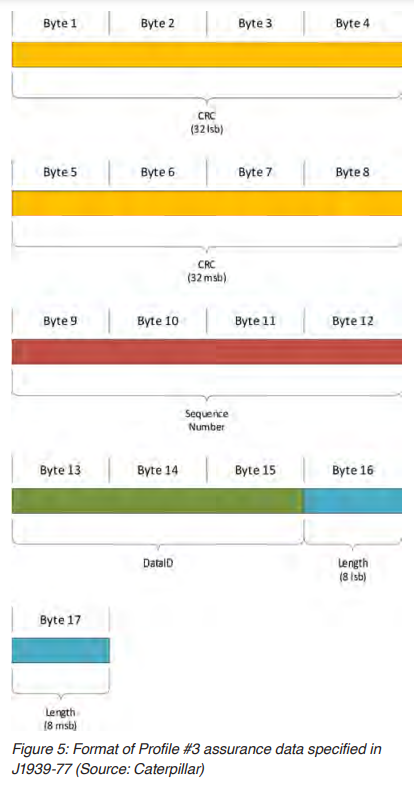

Profil #3

- Avantages :

- Plus petite série de données d'assurance de la sécurité.

- Consomme moins d'espace.

- Grand numéro de séquence.

- Inconvénients :

- La charge utile des données doit être exactement de 8 octets.

- Pas bien adapté pour les communications via des routeurs.

- Avantages :

- Peut gérer une charge utile de longueur variable allant jusqu'à 19 octets.

- Convient pour les communications via des routeurs.

- Inconvénients :

- Ne peut pas gérer une charge utile assez grande pour remplir un cadre de données CAN FD.

- Les définitions de DataID sont spécifiques à un système.

- Avantages :

- Peut gérer des charges utiles allant jusqu'à 65526 octets.

- Utilise un CRC-64-ECMA.

- Inconvénients :

- Plus grande série de données d'assurance de la sécurité.

- Calcul du CRC plus complexe.

- Les définitions de DataID sont spécifiques à un système.

Conclusion

Les erreurs de communication et les mesures de sécurité décrites dans l'IEC 61784-3 :2021 sont la base du support de la sécurité fonctionnelle spécifié dans SAE J1939-76 et SAE J1939-77. Ces spécifications offrent différentes versions et profils pour ce support sur CAN CC et CAN FD, permettant aux applications liées à la sécurité de choisir la version ou le profil approprié répondant à leurs besoins systémiques et à leurs exigences de sécurité fonctionnelle.

Les erreurs de communication et les mesures de sécurité décrites dans l'IEC 61784-3 :2021 sont la base du support de la sécurité fonctionnelle spécifié dans SAE J1939-76 et SAE J1939-77. Ces spécifications offrent différentes versions et profils pour ce support sur CAN CC et CAN FD, permettant aux applications liées à la sécurité de choisir la version ou le profil approprié répondant à leurs besoins systémiques et à leurs exigences de sécurité fonctionnelle.