Sécurité des codes dans les systèmes embarqués connectés

trait de séparation

Livre blanc à télécharger

Introduction à la sécurité des systèmes embarqués

La connectivité a apporté des changements sismiques aux applications embarquées, offrant de nouvelles opportunités de surveillance, de mise à jour et d’amélioration. Cependant, les systèmes connectés présentent également de nombreuses surfaces d'attaque vulnérables aux acteurs malveillants. Protéger ces systèmes est un défi complexe, même pour les organisations aguerries aux normes de sécurité fonctionnelle.

Concepts de défense en profondeur

La protection des systèmes connectés ne peut être garantie par une seule mesure, mais l’application de plusieurs niveaux de sécurité assure que si un niveau échoue, d'autres prendront le relais. Exemples de mesures de défense :

- Démarrage sécurisé garantissant le chargement de l’image correcte

- Séparation des domaines

- Design basé sur le principe de moindre privilège (MILS)

- Réduction de la surface d’attaque

- Techniques de codage sécurisées

- Tests de sécurité tels que l'analyse statique et dynamique

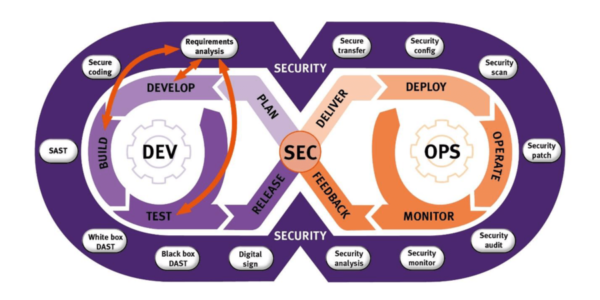

De DevOps à DevSecOps : un pas vers la sécurité

Le modèle DevOps favorise l’intégration des équipes de développement et d’opération pour réduire les silos, en utilisant des principes agiles et lean. L’évolution vers le DevSecOps intègre la sécurité dès le début du cycle de développement, avec des tests continus.

Approche proactive de la vérification de code

La vérification réactive des codes laisse place à une approche proactive qui intègre des normes de codage sécurisées et une traçabilité bidirectionnelle des exigences. Ceci permet de réduire la complexité et de minimiser les erreurs.

Outils d’automatisation pour un développement sécurisé

Des outils automatisés permettent de vérifier la conformité aux normes de codage (SAST) et d'effectuer des tests de niveau système (DAST), garantissant la qualité du code et le respect des exigences.