Protéger les échanges industriels grâce à la sécurité CIP

trait de séparation

Temps de lecture : 5 minutes • Septembre 2025

La sécurité du protocole industriel commun (CIP™) pour un périphérique EtherNet/IP vise à le protéger des communications malveillantes.

Un périphérique compatible CIP peut rejeter :

- Données qui ont été modifiées

- Messages envoyés par des personnes ou des appareils suspects

- Messages demandant des actions qui ne sont pas autorisées

La réponse est simple : CIP Security ajoute des fonctionnalités de connexion sécurisée et de chiffrement à vos appareils, leur permettant de communiquer avec d'autres appareils de manière sécurisée. La réponse technique nécessite un peu plus de détails.

Menaces potentielles EtherNet/IP

EtherNet/IP ne dispose pas de sécurité intégrée, ce qui signifie qu'il n'existe aucune protection contre les « mauvais acteurs » qui tentent d'usurper l'identité des appareils et d'établir/répondre aux connexions sur votre réseau.

Par exemple, si votre adaptateur EtherNet/IP ne dispose pas d'une connexion propriétaire exclusive avec un scanner, un scanner usurpé peut s'y connecter et en contrôler les sorties. Il s'agit de l'un des nombreux scénarios menaçant la sécurité de vos périphériques EtherNet/IP. Ces scénarios peuvent perturber considérablement vos réseaux.

Voici un aperçu de haut niveau des différentes menaces qui peuvent survenir sur votre domaine :

TLS est utilisé pour les messages TCP (Transmission Control Protocol), qui véhiculent des messages explicites EtherNet/IP. DTLS est utilisé pour les messages UDP (User Datagram Protocol), qui véhiculent des messages implicites EtherNet/IP.

Pour authentifier les appareils, CIP Security garantit que les communications proviennent d'appareils valides en utilisant des certificats numériques (Certs) ou des clés pré-partagées (PSK).

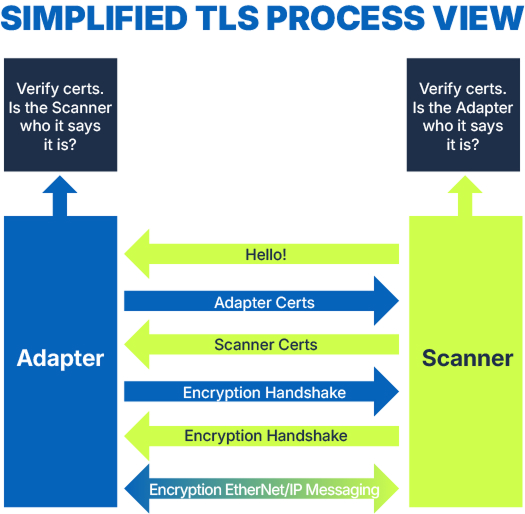

Vous trouverez ci-dessous un schéma de haut niveau montrant comment le protocole TLS est utilisé pour initier une connexion pour des messages explicites à l'aide de certificats :

Par exemple, si votre adaptateur EtherNet/IP ne dispose pas d'une connexion propriétaire exclusive avec un scanner, un scanner usurpé peut s'y connecter et en contrôler les sorties. Il s'agit de l'un des nombreux scénarios menaçant la sécurité de vos périphériques EtherNet/IP. Ces scénarios peuvent perturber considérablement vos réseaux.

Voici un aperçu de haut niveau des différentes menaces qui peuvent survenir sur votre domaine :

- Adresses IP et MAC usurpées

- Appareils piratés exécutant un code qui n'est pas le leur

- Scanners falsifiés : toute entité compétente peut agir comme un scanner et se connecter à votre appareil si elle dispose de l'adresse IP et des informations de point de connexion d'un adaptateur non protégé.

- Adaptateurs falsifiés : toute entité capable peut agir comme un périphérique adaptateur si elle dispose de l'adresse IP et des informations sur le point de connexion, et si les points de connexion sont exposés

- Données de connexion injectées qui sont surveillées sur le fil

- Falsification de message : modification intentionnelle du contenu d'un message par un acteur malveillant, ou corruption involontaire par du bruit ou des interférences

TLS est utilisé pour les messages TCP (Transmission Control Protocol), qui véhiculent des messages explicites EtherNet/IP. DTLS est utilisé pour les messages UDP (User Datagram Protocol), qui véhiculent des messages implicites EtherNet/IP.

Pour authentifier les appareils, CIP Security garantit que les communications proviennent d'appareils valides en utilisant des certificats numériques (Certs) ou des clés pré-partagées (PSK).

Vous trouverez ci-dessous un schéma de haut niveau montrant comment le protocole TLS est utilisé pour initier une connexion pour des messages explicites à l'aide de certificats :

Pour aller plus loin, le scanner établit une connexion à l'adaptateur via le port TCP 2221. L'adaptateur lui transmet son certificat ou une clé pré-partagée, et ce dernier vérifie qu'il s'agit d'un adaptateur de confiance. Le scanner lui transmet ensuite son certificat ou sa clé PSK afin que ce dernier puisse vérifier sa fiabilité.

Ils effectuent ensuite un processus de négociation chiffrée afin de déterminer la suite de chiffrement utilisée pour le chiffrement des messages. Une fois cette étape terminée, la messagerie CIP démarre. Chaque message est chiffré avant envoi et déchiffré à réception. Cela empêche toute altération ou modification des messages, ainsi que leur consultation non autorisée. Le processus fonctionne de la même manière pour DTLS, à la différence qu'il utilise UDP et le port 2221 ou 44818, selon la classe du message.

Ils effectuent ensuite un processus de négociation chiffrée afin de déterminer la suite de chiffrement utilisée pour le chiffrement des messages. Une fois cette étape terminée, la messagerie CIP démarre. Chaque message est chiffré avant envoi et déchiffré à réception. Cela empêche toute altération ou modification des messages, ainsi que leur consultation non autorisée. Le processus fonctionne de la même manière pour DTLS, à la différence qu'il utilise UDP et le port 2221 ou 44818, selon la classe du message.

Protégez vos périphériques EtherNet/IP avec la sécurité CIP

Les failles de sécurité constituent une menace croissante, les acteurs malveillants cherchant des moyens de perturber et de détruire le réseau. La sécurité CIP permet aux appareils EtherNet/IP de se protéger des communications malveillantes. Les appareils dotés de la sécurité CIP peuvent préserver l'intégrité des données en rejetant celles qui ont été altérées, préserver l'authenticité des appareils en rejetant les messages envoyés par des personnes ou des appareils non fiables, et gérer les autorisations en rejetant les messages demandant des actions non autorisées.